近年、企業のITシステムはクラウド環境への移行が加速しており、その際に必要となるのが「マイグレーション」です。しかし、「具体的に何をするのか分からない」「リスクが心配」という声も多く聞かれます。この記事では、マイグレーションの種類や手法、実際の進め方、注意点についてわかりやすく解説します。

マイグレーションの種類とその手法

マイグレーションとは、既存の業務システムやアプリケーション、データなどを新たな環境へ移行することを指します。ただし、単に移すだけでなく、目的に応じた手法の選定が重要です。マイグレーションには大きく4つの手法があります。リライト

まず「リライト」は、既存のシステムの構造や仕様を維持しながら、使用するプログラミング言語を変更して再構築する方法です。リホスト

次に「リホスト」は、既存のアプリケーションやプログラムを改修せず、OSやハードウェアといったインフラ部分のみを新しい環境に置き換える手法です。移行コストやリスクを最小限に抑えられる点が特徴で、クラウド化の初期段階で多く採用されています。しかし、表面的な移行にとどまるため、既存システムに内在する課題や業務効率の問題を解消するには不向きです。

リビルド

3つ目の「リビルド」は、現行システムの構成や課題をふまえて、再構築をおこなう手法です。現行システムの仕様を参考にしながら、ゼロベースに近い形で最適化された新しいシステムを設計・開発します。クラウド移行

最後は「クラウド移行」です。これは、オンプレミス環境からクラウドサービスへシステムやデータを移すもので、すでにクラウドを利用している場合でも、別のクラウドプラットフォームへの乗り換えがおこなわれるケースも含まれます。その他のマイグレーションの種類

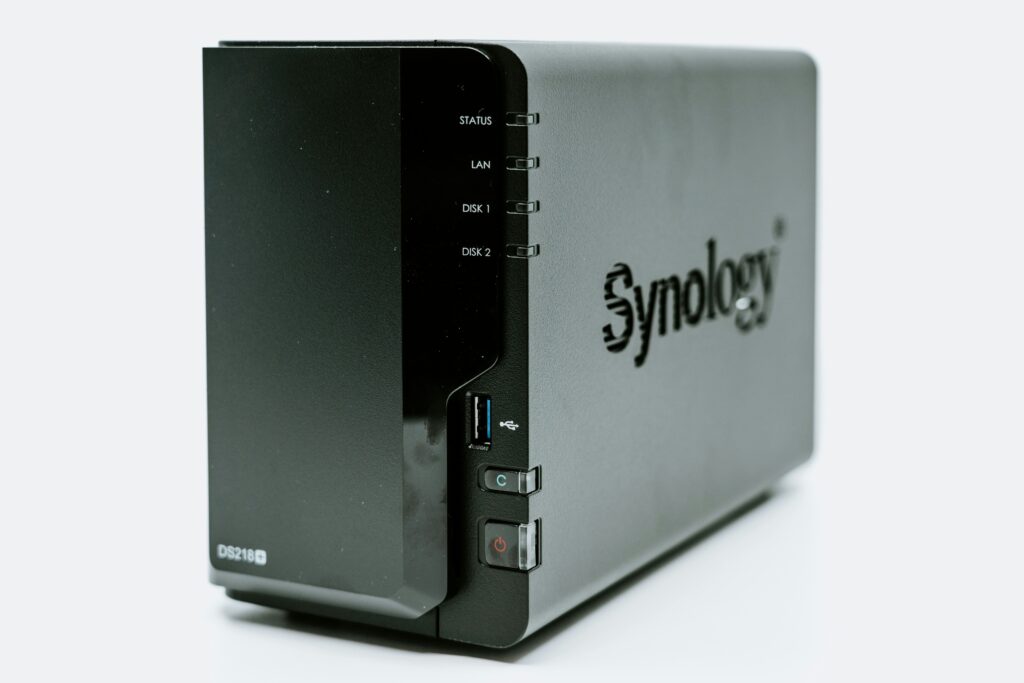

そのほか、マイグレーションには、移行する対象や目的に応じていくつかの種類があります。たとえば「レガシーマイグレーション」は、老朽化したシステムを現代的な新システムへ移行するものです。「サーバマイグレーション」は、現在利用しているサーバー上のシステムを、別の新しいサーバー環境へ移す作業を指します。

「データマイグレーション」は、システムやソフトウェアの更新・変更にともなって、データのみを新しい環境へ移行するプロセスです。記憶媒体の変更や、業務アプリの入れ替え時などにおこなわれます。

マイグレーションの実際の流れ

マイグレーションは、事前準備から始まり、環境構築、データ移行、検証、切り替えといった一連の流れで進行します。まず最初におこなうのが、現行システムの調査・分析です。これにより、マイグレーションの対象範囲や影響範囲を明確化し、最適な移行方法を検討します。とくにデータの量や種類、既存のアプリケーション構成、依存関係などを正確に把握することが重要です。

次に、移行先の環境構築をおこないます。クラウド環境であれば、必要なリソースを事前に用意し、セキュリティやネットワーク設定なども整えておきます。

環境が整ったら、データの移行フェーズへと進みます。ここでは、事前にバックアップを取り、移行時のトラブルに備えることが基本です。また、移行作業はできる限り夜間や休日におこない、業務への影響を最小限に抑えるよう工夫が必要です。

データを移行したあとは、テスト・検証をおこないます。機能テスト、パフォーマンステスト、セキュリティチェックなどを通じて、移行後の環境が正常に動作するかを入念に確認します。

最後に、実環境での切り替えを実施します。段階的な移行(フェーズドマイグレーション)を採用することで、リスクを抑えながら運用をスタートさせることが可能です。プロジェクト全体を通して、進捗を管理するPM(プロジェクトマネージャー)の存在も成功の鍵となるでしょう。

マイグレーションにおける注意点

マイグレーションを成功させるためには、いくつかの注意点を押さえておく必要があります。事前準備不足

まず挙げられるのが「事前準備の不足」です。スケジュールだけを決めて移行作業を急ぐと、トラブルが発生する原因になります。とくにデータの整合性チェックや、システム依存関係の洗い出しは怠ってはなりません。テスト工程の軽視

次に「テスト工程の軽視」も大きなリスクです。環境が整っていても、データの移行が完了していても、実際のアプリケーションが意図通りに動くとは限りません。移行後のシステムが期待どおりに稼働するか、十分な検証をおこなうことが求められます。ユーザー教育・運用体制の再構築

また「ユーザー教育」や「運用体制の再構築」も見落とされがちなポイントです。マイグレーション後は、操作画面の変化やワークフローの変更に戸惑う利用者も出てきます。マニュアル整備や研修を用意し、円滑な運用につなげる工夫も不可欠です。各種セキュリティ対策

さらに、クラウドへのマイグレーションにおいては、クラウドプロバイダのセキュリティ機能の活用にくわえ、自社で設定すべきセキュリティポリシーやアクセス制御、暗号化などの対策を徹底することが求められます。自社内に必要なスキルやリソースが不足している場合は、専門知識と経験の活用として、専門のベンダーやコンサルタントの協力を得ることを検討すべきです。外部の専門家の知見を活用することで、リスクを低減し、プロジェクトの成功確率を高められるでしょう。